PHALT#BLYX : la nouvelle cyberattaque qui piège les hôtels européens avec un faux écran bleu

Les cybercriminels ne manquent jamais d'imagination pour piéger leurs victimes. La dernière menace en date, baptisée PHALT#BLYX, cible spécifiquement le secteur hôtelier européen avec une technique particulièrement sournoise : un faux écran bleu de la mort Windows. Découverte le 5 janvier 2026 par les chercheurs en cybersécurité de Securonix, cette campagne révèle une fois de plus la sophistication croissante des attaques informatiques.

Une attaque sophistiquée qui exploite la confiance

PHALT#BLYX s'appuie sur la méthode "ClickFix", une technique de social engineering (ingénierie sociale) qui pousse les victimes à exécuter elles-mêmes le malware en leur faisant croire qu'elles résolvent un problème technique. Cette approche psychologique s'avère redoutablement efficace, car elle exploite notre réflexe naturel d'aide face à un dysfonctionnement apparent.

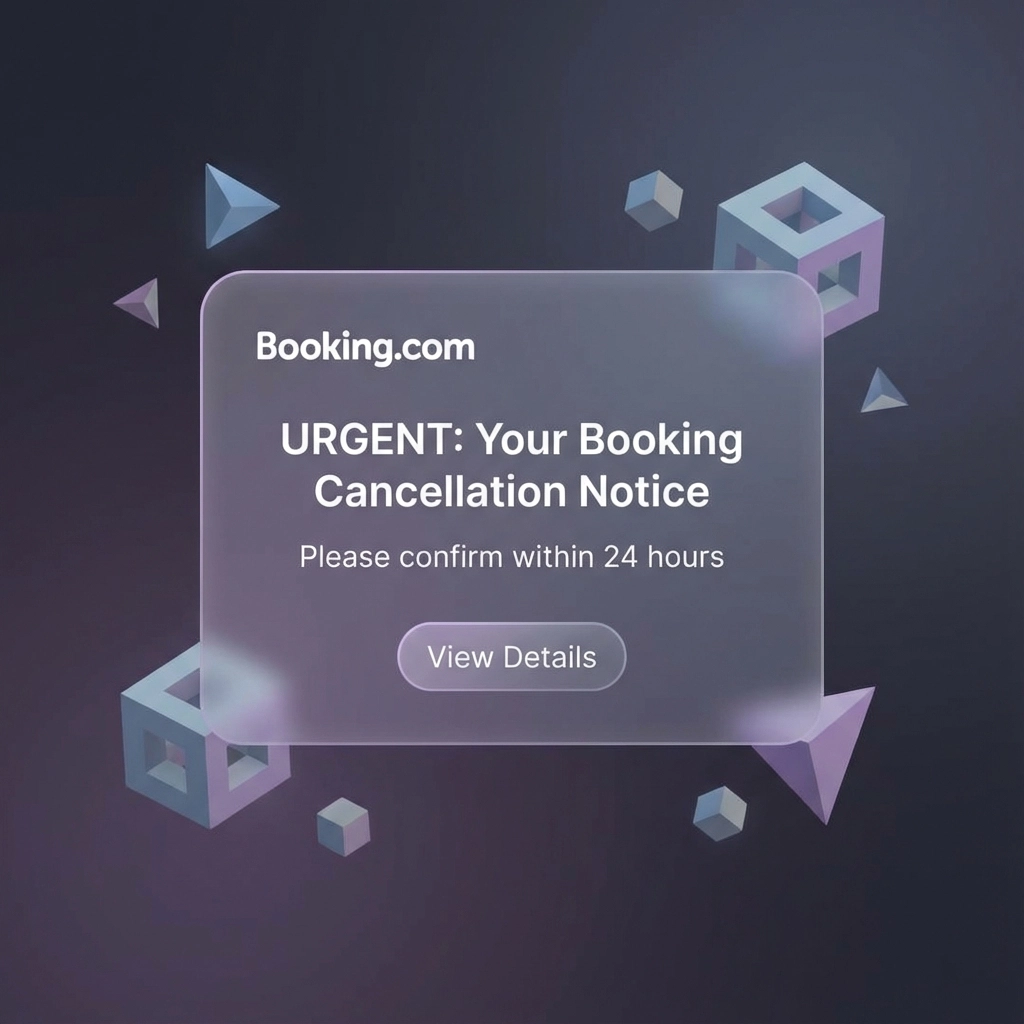

L'attaque débute par un email de phishing particulièrement bien conçu, imitant parfaitement les communications officielles de Booking.com. Les cybercriminels annoncent l'annulation d'une réservation d'une valeur supérieure à 1 000 €, un montant suffisamment élevé pour attirer immédiatement l'attention des employés d'hôtels soucieux de préserver leur chiffre d'affaires.

Le piège se referme étape par étape

La mécanique de l'attaque suit un scénario minutieusement orchestré. Après avoir cliqué sur le lien "Voir les détails" dans l'email frauduleux, la victime atterrit sur une réplique quasi-parfaite du site Booking.com. Cette fidélité visuelle témoigne du niveau de préparation des attaquants et de leur connaissance approfondie de leur cible.

Une fois sur le faux site, un message d'erreur apparaît, indiquant que "le chargement est trop long" et proposant un bouton "Actualiser". Ce bouton déclenche alors une séquence d'événements particulièrement ingénieuse :

- Copie silencieuse : Une commande malveillante est automatiquement copiée dans le presse-papiers.

- Mode plein écran : Le navigateur passe en plein écran pour masquer les barres d'adresse.

- Faux BSOD : Un écran bleu de la mort factice s'affiche, simulant une panne système critique.

Cette simulation d'écran bleu constitue le cœur de l'arnaque. Elle crée un sentiment d'urgence et de panique chez la victime, qui se retrouve face à ce qui semble être une défaillance majeure de son ordinateur.

L'illusion de la solution technique

L'écran frauduleux affiche ensuite des instructions détaillées pour "réparer" le problème. Ces consignes, présentées dans un langage technique crédible, demandent à l'utilisateur d'ouvrir la boîte Exécuter de Windows (Win+R) et de coller le contenu du presse-papiers (Ctrl+V).

Cette manipulation apparemment anodine constitue en réalité le véritable piège. La commande collée lance PowerShell en arrière-plan et télécharge un malware depuis un serveur contrôlé par les attaquants. L'utilisateur, convaincu de résoudre un problème technique, exécute lui-même le programme malveillant.

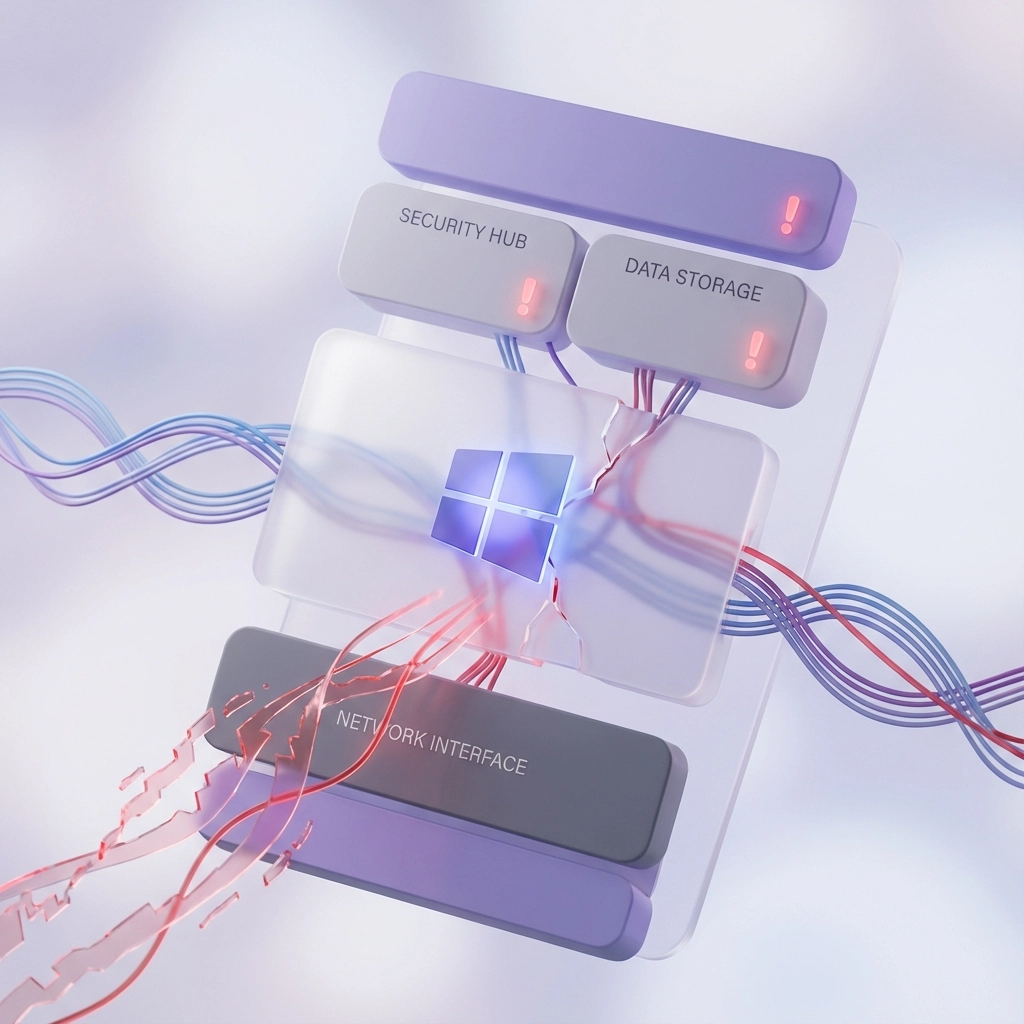

Une prise de contrôle totale du système

Une fois installé, le malware déploie plusieurs stratégies pour obtenir les privilèges administrateur nécessaires à son fonctionnement :

- Désactivation des protections : Il tente de neutraliser la protection en temps réel de Windows Defender.

- Harcèlement par pop-ups : En cas d'échec, il déclenche une avalanche de fenêtres intrusives pour pousser l'utilisateur à accorder les autorisations.

- Persistance système : Il s'installe de manière permanente pour survivre aux redémarrages.

Avec ces privilèges, les cybercriminels obtiennent un accès complet au système compromis. Ils peuvent alors enregistrer les frappes clavier, capturer les écrans, exécuter des commandes à distance et installer d'autres logiciels malveillants selon leurs besoins.

Pourquoi les hôtels sont-ils dans le viseur ?

Le choix de cibler spécifiquement le secteur hôtelier n'est pas anodin. Ces établissements présentent plusieurs caractéristiques attractives pour les cybercriminels :

Une richesse de données personnelles : Les hôtels collectent une quantité importante de données personnelles sensibles sur leurs clients : identités, dates de séjour, moyens de paiement, préférences de voyage.

Un environnement technologique complexe : Entre les systèmes de réservation, les terminaux de paiement et les réseaux WiFi clients, la surface d'attaque est considérable.

Une sensibilité économique élevée : Les établissements hôteliers ne peuvent se permettre d'interruptions de service, ce qui les rend plus susceptibles de céder aux demandes de rançon.

Les risques en cascade pour les clients

Au-delà des dommages directs subis par l'hôtel compromis, cette attaque présente des risques significatifs pour la clientèle. Les données personnelles récoltées peuvent alimenter des campagnes de phishing ultra-ciblées, exploitant les informations de voyage pour créer des arnaques sur mesure.

Imaginons un client ayant récemment séjourné dans un hôtel compromis. Il pourrait recevoir un email frauduleux prétendant provenir de sa compagnie aérienne, mentionnant précisément ses dates de voyage et le montant de sa réservation. Cette personnalisation renforce considérablement la crédibilité de l'arnaque.

Comment se protéger efficacement

Face à cette menace sophistiquée, plusieurs mesures de protection s'imposent :

- Formation du personnel : Sensibiliser les équipes aux techniques de phishing, particulièrement celles imitant les plateformes de réservation familières.

- Vérification systématique : Toujours vérifier l'authenticité des emails suspects en contactant directement l'expéditeur supposé par un canal indépendant.

- Mise à jour sécuritaire : Maintenir les systèmes et logiciels antivirus à jour, et activer les protections en temps réel.

- Politique de moindre privilège : Limiter les droits administrateur aux seuls utilisateurs qui en ont strictement besoin.

Pour les professionnels du secteur, il est également recommandé de consulter régulièrement les alertes de l'ANSSI (Agence nationale de la sécurité des systèmes d'information) et les bulletins de sécurité Microsoft pour rester informés des dernières menaces.

Une évolution inquiétante des cyberattaques

PHALT#BLYX illustre parfaitement l'évolution des cyberattaques vers des approches toujours plus sophistiquées et ciblées. Les cybercriminels abandonnent progressivement les attaques massives au profit de campagnes sur mesure, adaptées à des secteurs ou des entreprises spécifiques.

Cette spécialisation rend la détection plus difficile et augmente les chances de succès des attaques. Elle souligne l'importance cruciale d'une approche sécuritaire multicouche, combinant solutions techniques, formation humaine et procédures organisationnelles.

La découverte de cette nouvelle menace par les équipes de Securonix rappelle également l'importance de la veille cybersécuritaire collaborative. Dans un écosystème où les menaces évoluent constamment, le partage d'informations entre chercheurs, entreprises et autorités reste notre meilleure défense collective.

Pour les professionnels du recrutement et des ressources humaines, cette actualité souligne l'importance croissante des compétences en cybersécurité dans tous les secteurs d'activité. Chez Ledger Talent, nous observons une demande croissante pour des profils capables de naviguer dans cet environnement numérique de plus en plus complexe.

La cybersécurité n'est plus l'apanage des seuls experts IT : elle concerne désormais chaque employé, chaque secteur, chaque organisation. PHALT#BLYX nous le rappelle une fois de plus, avec une efficacité redoutable.